在数字化时代,网络安全已成为组织和个人生存发展的核心议题,机密性”作为网络安全三大核心目标(机密性、完整性、可用性)之一,直接关系到敏感信息不被未授权访问、泄露或滥用,无论是企业商业数据、政府敏感信息,还是个人隐私数据,一旦机密性被破坏,可能导致经济损失、声誉受损、法律纠纷甚至国家安全威胁,深入理解网络安全的机密内涵,并构建多层次、系统化的解决方案,成为当前数字环境下亟待解决的重要课题。

网络安全机密的核心内涵与威胁场景

网络安全的机密性(Confidentiality)指确保信息仅被授权用户、实体或进程访问,防止信息泄露给未授权方,其核心在于“信息隔离”与“权限管控”,涵盖数据存储、传输、处理全生命周期的保密需求。

机密信息的范畴

机密信息广泛存在于各领域,

- 企业领域:财务报表、客户数据、源代码、并购计划、供应链信息;

- 政府领域:国防情报、政策文件、公民个人身份信息(PII)、医疗健康记录;

- 个人领域:银行账户信息、通信内容、社交隐私、生物特征数据(如指纹、人脸信息)。

主要威胁场景

威胁机密性的风险来源多样,可分为外部攻击与内部泄露两大类:

| 威胁类型 | 具体表现 | 典型案例 |

|---|---|---|

| 外部攻击 | 黑客入侵、恶意软件、钓鱼攻击、中间人攻击、APT(高级持续性威胁) | 2025年某跨国企业遭APT攻击,源代码及客户数据库被窃取,损失超10亿美元;某政府机构因钓鱼邮件导致公民信息泄露。 |

| 内部威胁 | 员工恶意窃取、权限滥用、疏忽操作(如弱密码、违规传输数据) | 某科技公司前员工通过权限拷贝客户数据并出售,引发集体诉讼;医院员工因违规导出患者病历导致隐私泄露。 |

| 技术漏洞 | 系统漏洞(如未修复的SQL注入)、加密算法缺陷、配置错误(如云存储权限开放) | 某电商平台因API接口漏洞导致用户订单信息被爬取;某云服务商因存储桶配置错误,导致企业数据公开访问。 |

| 物理安全风险 | 设备丢失或被盗、存储介质被非法读取、机房未授权进入 | 某咨询公司笔记本电脑失窃,导致未加密的客户项目资料泄露;数据中心因门禁管理漏洞,导致敏感数据被物理接触。 |

保障网络安全机密的多维度解决方案

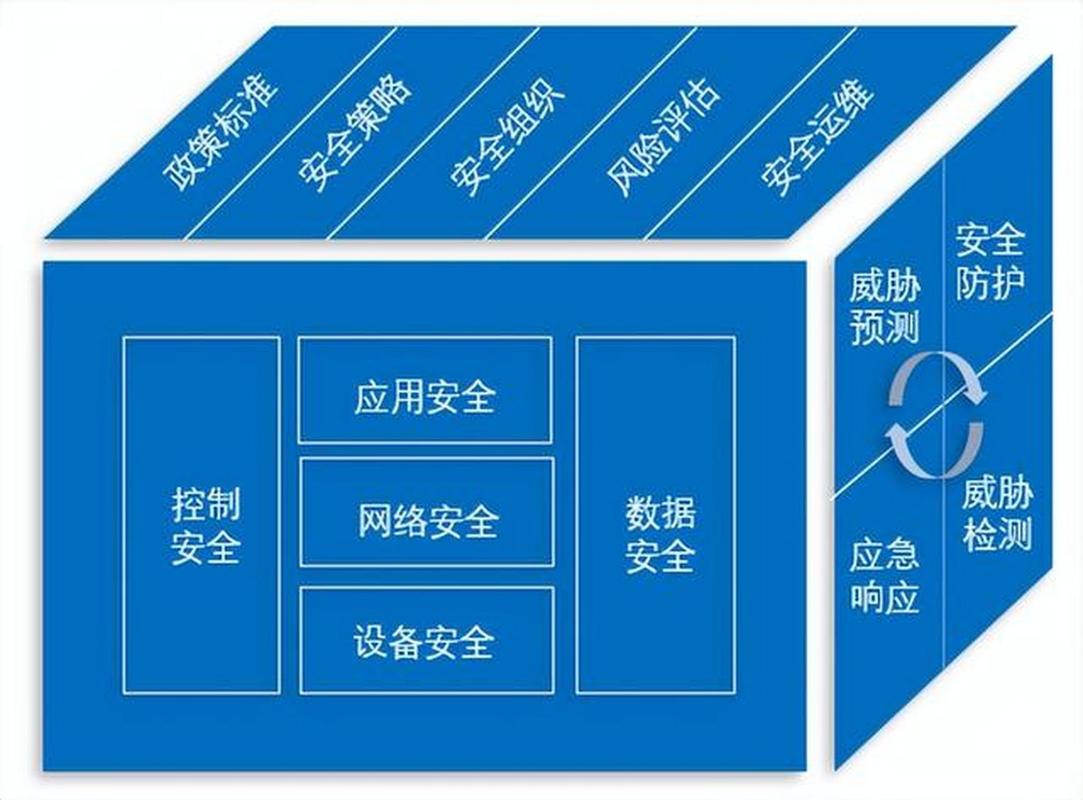

针对上述威胁,需从技术、管理、合规三个层面构建“纵深防御体系”,实现机密信息的全生命周期保护。

技术层:构建主动防御与加密屏障

技术是保障机密性的第一道防线,需结合加密、访问控制、审计等技术手段,实现“事前预防、事中检测、事后追溯”。

-

数据加密技术

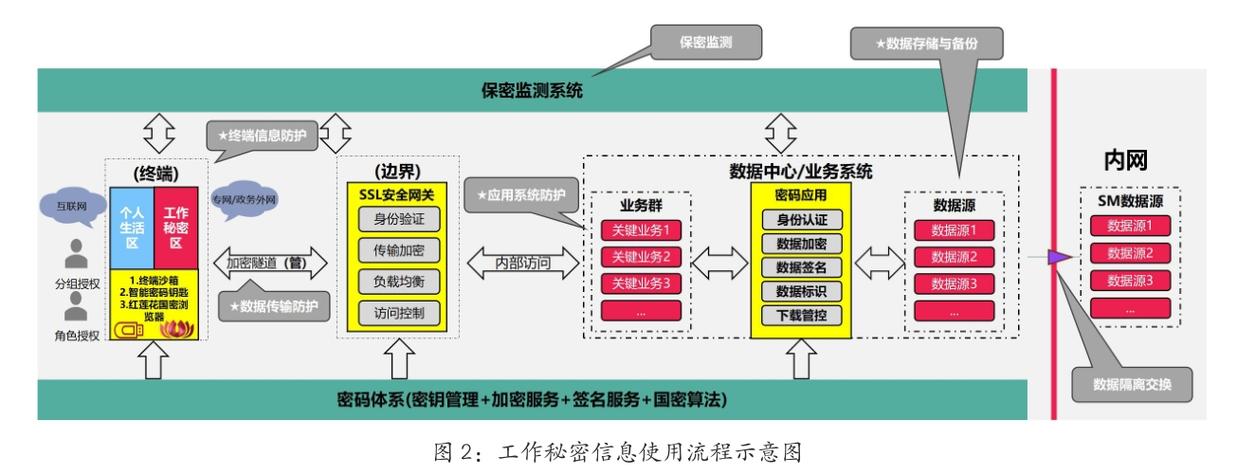

加密是机密性保护的核心,需覆盖数据静态存储(存储加密)、动态传输(传输加密)及使用过程(应用加密)。- 传输加密:采用TLS/SSL协议(HTTPS)、VPN(虚拟专用网络)确保数据在传输过程中不被窃听或篡改;

- 存储加密:使用AES-256等强加密算法对数据库、文件系统、云存储对象进行加密,结合密钥管理(KMS)实现密钥的安全存储与轮换;

- 应用加密:对敏感字段(如身份证号、银行卡号)进行字段级加密,或采用同态加密技术实现数据“可用不可见”。

-

身份认证与访问控制

通过“最小权限原则”和“零信任架构”限制用户对机密信息的访问权限:- 多因素认证(MFA):结合密码、动态令牌、生物识别(指纹、人脸)等多种身份验证方式,避免单点认证风险;

- 基于角色的访问控制(RBAC):根据用户角色(如管理员、普通员工、访客)分配差异化权限,避免越权访问;

- 零信任网络访问(ZTNA):不默认信任任何内外部用户,每次访问均需验证身份和设备状态,实现“永不信任,始终验证”。

-

安全审计与监控

部署安全信息与事件管理(SIEM)系统,实时收集日志(如登录记录、文件访问、网络流量),通过AI分析异常行为(如异常登录、大量数据导出),及时预警潜在威胁,当检测到某员工在非工作时间访问核心数据库时,系统可自动触发告警并冻结访问权限。 (图片来源网络,侵删)

(图片来源网络,侵删)

管理层:完善制度流程与人员意识

技术需与管理结合,避免“重技术、轻管理”导致的漏洞。

-

建立数据分类分级制度

根据机密性将数据分为“公开、内部、秘密、绝密”等级别,针对不同级别制定差异化保护策略。“绝密”数据需采用最高强度加密,且访问需经多级审批;“公开”数据则无需加密但仍需防篡改。 -

制定全生命周期管理规范

明确数据从产生、存储、传输、使用到销毁各环节的安全要求:- 数据产生:标注敏感信息,避免明文记录;

- 数据传输:禁止通过邮件、即时通讯工具等明文渠道传输敏感数据,需加密或通过专用通道;

- 数据销毁:对存储介质(硬盘、U盘)进行物理销毁或数据擦除,防止数据恢复泄露。

-

强化人员安全意识培训

人员是安全中最薄弱的环节,需定期开展培训,内容包括:钓鱼邮件识别、弱密码危害、违规操作后果等,模拟钓鱼攻击测试,让员工在实践中提升警惕性;建立“安全奖惩机制”,鼓励员工主动报告安全隐患。

合规层:遵循法律法规与行业标准

不同国家和地区对数据机密性有明确要求,需确保合规以避免法律风险。

- 中国:《网络安全法》《数据安全法》《个人信息保护法》要求对重要数据和个人信息实行分类保护,跨境传输需通过安全评估;

- 欧盟:《通用数据保护条例(GDPR)》对个人数据泄露有严格的报告时限(72小时内)和高额罚款(最高可达全球年收入的4%);

- 国际标准:ISO 27001(信息安全管理体系)、NIST SP 800-53(美国国家标准与技术研究院安全控制措施)等,为机密性保护提供了框架性指导。

相关问答FAQs

Q1: 如何判断企业是否面临机密信息泄露风险?

A: 可通过以下迹象综合判断:

- 外部迹象:客户收到陌生营销信息(可能数据被泄露)、竞争对手提前推出相似产品(可能商业机密被盗)、社交媒体出现未公开的企业内部信息;

- 内部迹象:员工频繁抱怨异常登录、IT系统检测到大量非授权访问尝试、敏感文件访问日志出现异常时间点(如凌晨)、服务器流量突增(可能数据被批量导出);

- 技术检测:通过数据防泄漏(DLP)系统监控敏感数据外发行为,或使用漏洞扫描工具检查系统是否存在未修复的漏洞,一旦发现异常,需立即启动应急响应机制,溯源并封堵漏洞。

Q2: 中小企业资源有限,如何低成本保障机密性?

A: 中小企业可通过“低成本高性价比”策略实现基础防护:

- 优先保障核心数据:聚焦客户信息、财务数据等核心机密,而非追求“全面防护”,将有限资源投入关键环节;

- 利用免费/开源工具:使用VeraCrypt(磁盘加密)、Let's Encrypt(免费SSL证书)、Fail2ban(防暴力破解)等开源工具,降低成本;

- 采用云服务安全能力:选择主流云服务商(如阿里云、腾讯云、AWS),利用其内置的加密、访问控制、DDoS防护等功能,避免自建复杂系统;

- 简化管理流程:制定1-2页核心安全制度(如“密码管理规范”“数据传输禁令”),明确责任分工,避免过度复杂的流程导致执行困难;

- 定期培训与外包:每季度开展1次简短安全培训,或委托第三方安全机构进行低成本漏洞扫描与风险评估。