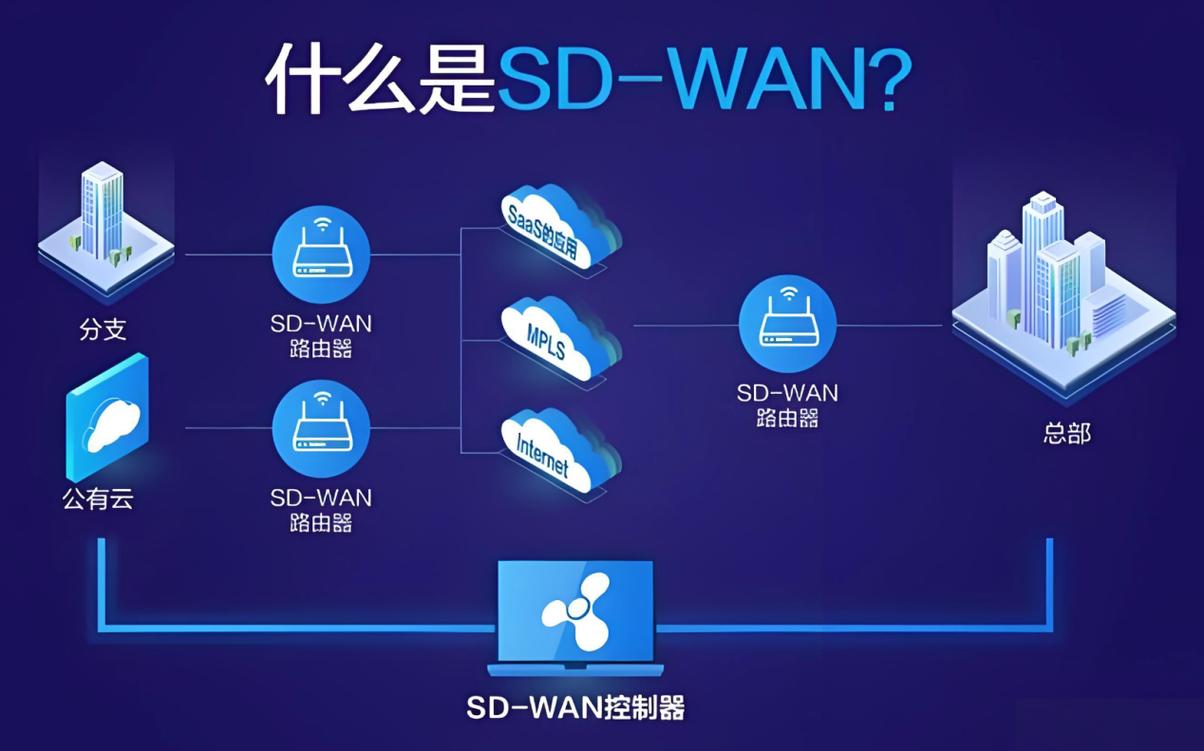

sd wan技术门槛主要体现在技术实现、运维管理、安全合规以及人才储备等多个维度,不同规模和业务需求的企业面临的挑战也存在差异,从技术实现层面来看,sd wan的核心在于对传统网络架构的重构,涉及软件定义、虚拟化、智能选路等多项复杂技术的融合,网络虚拟化技术是sd wan的基础,需要将物理网络资源抽象为逻辑资源,这要求企业具备对网络切片、隧道封装(如GRE、IPSec、VXLAN)等技术的深入理解,同时要解决虚拟化环境下的性能损耗问题,确保数据转发效率不低于传统专线,智能选路算法是sd wan的关键能力,企业需要根据业务类型(如语音、视频、数据传输)制定差异化的选路策略,这涉及到对网络质量参数(如时延、抖动、丢包率)的实时监测和动态调整,算法的复杂度和准确性直接影响用户体验,而开发或优化此类算法需要深厚的网络理论和数据建模能力,多广域接入的统一管理也是技术难点,sd wan需要整合MPLS专线、互联网、5G等多种链路资源,实现链路的负载均衡和故障切换,这要求对各类接入技术的特性有充分认知,并解决跨链路流量调度时的兼容性问题,在运维管理方面,sd wan的集中化控制虽然简化了配置,但对管理平台提出了更高要求,企业需要构建或引入具备图形化界面、自动化配置、可视化监控功能的管理系统,实现对分布式分支节点的统一管控,这涉及到对网络拓扑的实时感知、故障的快速定位与恢复,以及策略的批量下发与版本管理,对于缺乏IT运维经验的企业而言,从传统分散式运维向集中化、自动化运维转型存在较大学习成本,sd wan的动态特性要求运维人员具备实时数据分析能力,能够通过流量日志、性能指标等数据预判网络风险,而非被动响应故障,这对运维团队的技能体系提出了全新挑战,安全合规是sd WAN不可忽视的门槛,传统网络中,安全边界通常集中在数据中心,而sd wan的分布式架构使得安全防护需要延伸至每个分支节点,这要求企业实现安全策略的统一编排与分布式执行,数据传输过程中的加密(如IPSec VPN、DTLS)是基本要求,但如何平衡加密强度与转发性能、如何防范针对sd wan控制平面的攻击(如DDoS、欺骗攻击)等问题,需要企业具备专业的网络安全知识,不同行业对数据隐私和网络合规有严格要求(如金融行业的PCI DSS、医疗行业的HIPAA),sd wan方案必须满足这些合规性要求,包括数据本地化存储、访问权限控制、审计日志留存等,这进一步增加了技术实现的复杂性,从人才储备角度看,sd wan的实施与运维需要跨领域的复合型人才,既要掌握传统的网络技术(如路由交换、MPLS),又要熟悉软件定义网络、虚拟化、云计算、人工智能等新兴技术,市场上这类人才相对稀缺,企业往往需要通过内部培训或外部引进来组建专业团队,而人才培养周期长、成本高,成为制约sd WAN落地的重要因素,对于中小企业而言,由于IT预算和人力资源有限,技术门槛更为突出,他们可能更倾向于选择云服务商提供的托管sd wan服务,以降低自建和运维的复杂度,不同行业对sd wan的需求差异也导致技术门槛的分化,连锁零售企业可能更关注门店网络的快速部署和灵活扩展,而制造业企业则更侧重生产网络的低时延和高可靠性,这些不同的业务场景要求sd wan方案具备高度的可定制性,企业需要具备将业务需求转化为技术参数的能力,与现有IT系统的集成也是一大挑战,sd wan需要与企业现有的防火墙、负载均衡器、ERP系统等无缝对接,这要求对现有架构有清晰认知,并解决接口兼容、数据同步等问题,总结来看,sd wan的技术门槛是一个系统性问题,涉及技术、管理、安全、人才等多个层面,企业需要根据自身规模、业务需求和IT能力,选择合适的部署模式和合作伙伴,通过分阶段实施逐步降低门槛,最终实现网络的智能化转型,相关问答FAQs:1. 问:中小企业IT能力有限,如何降低sd wan的技术门槛?答:中小企业可通过以下方式降低门槛:一是选择云服务商提供的托管sd wan服务,由服务商负责基础设施建设和运维,企业只需通过Web界面进行简单配置;二是优先采用一体化sd wan设备,即插即用,减少复杂配置;三是与具备行业经验的系统集成商合作,借助其专业能力和成熟方案快速落地;四是分阶段实施,先从核心分支节点试点,积累经验后再逐步推广,降低一次性投入和风险,2. 问:sd wan的安全性能如何保障?是否存在安全风险?答:sd wan通过多重机制保障安全性能:一是采用强加密技术(如AES-256、IPSec)对数据传输链路进行加密,防止数据泄露;二是集成防火墙、入侵检测/防御系统(IDS/IPS)等安全功能,实现分布式安全防护;三是通过零信任安全架构,基于身份和上下文动态授权访问,减少横向攻击风险;四是集中化安全策略管理,确保所有分支节点安全策略的一致性和实时更新,尽管如此,sd wan仍面临控制平面攻击、加密流量分析不足等风险,因此企业需定期进行安全审计、及时更新补丁,并部署专门的安全监测工具,以应对潜在威胁。