FireEye 不仅仅是一个提供安全产品的公司,它更是一种独特的技术理念和安全运营模式的代表,其方法论的精髓在于:将前沿威胁情报、先进的检测技术与顶尖的专家服务(红队/蓝队)深度结合,形成了一个从攻击发现、分析、溯源到响应的闭环生态系统。

以下是 FireEye 技术方法的几个核心支柱,以及它们如何应用于 APT 威胁的对抗:

威胁情报驱动

这是 FireEye 方法的基石,FireEye 认为,不了解攻击者,就无法有效防御,他们将威胁情报置于所有技术环节的核心。

- FireEye iSIGHT Intelligence (现为 Mandiant Intelligence):

- 来源: 这是 FireEye 最核心的资产之一,iSIGHT 团队(现 Mandiant Intelligence)是全球顶尖的威胁情报研究团队,通过主动研究、逆向工程、暗网监控和与全球执法机构的合作,获取一手、高质量的 APT 组织信息。

- 情报不仅包括恶意软件的哈希值、IP 地址、域名等 IOCs(威胁指标),更重要的是TTPs(战术、技术和程序)。“APT-C-40 组织在入侵后会使用

certutil下载恶意文件”、“某组织利用 Log4j 漏洞时,会构造特定的 HTTP 请求头”。 - 应用:

- 产品检测: 将最新的 TTPs 和 IOCs 注入到其安全产品(如 FireEye Helix, Endpoint Security)中,实现精准检测。

- 主动狩猎: 安全分析师可以利用 TTPs 模型,在内部网络中寻找符合攻击者行为模式的异常活动,即使没有已知的 IOC。

- 事件响应: 在响应事件时,分析师可以利用情报快速了解攻击者的背景、动机、能力和历史行为,从而制定更有效的遏制和清除策略。

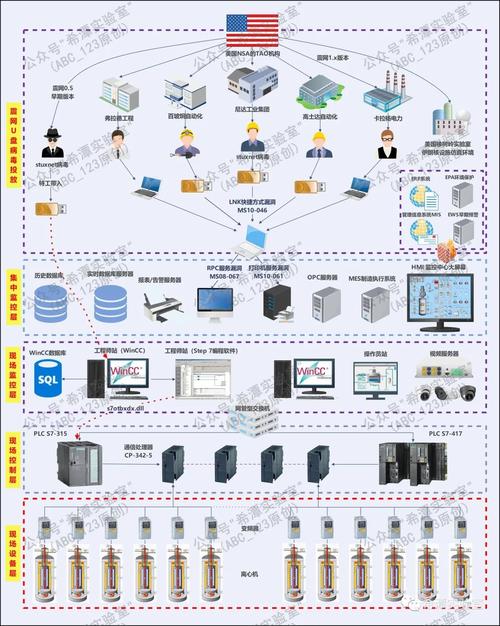

独特的检测技术:平台与终端

FireEye 的检测技术旨在弥补传统安全工具的不足,尤其是在面对未知威胁和高级攻击时。

a) FireEye Network Security (平台级)

这是 FireEye 的“成名作”,也是其早期崛起的核心。

- 核心思想: 动态威胁防御,传统的 IDS/IPS 主要依赖静态特征码(签名)来匹配已知攻击,FireEye Network Security 则通过在一个高度隔离的虚拟环境中动态执行文件来检测未知威胁。

- 工作流程:

- 捕获流量: 旁路部署在网络中,捕获所有流量。

- 文件提取: 从流量中(如 HTTP, SMTP, FTP)提取可疑文件(附件、可执行文件等)。

- 动态执行: 将这些文件发送到一个名为 “Multi-Vector Virtual Execution (MVX)” 的沙箱环境中运行。

- 行为监控: MVX 会监控文件在沙箱中的所有行为,包括:

- 是否创建或修改注册表。

- 是否尝试连接到 C&C 服务器。

- 是否执行其他恶意文件。

- 是否尝试窃取信息。

- 分析与告警: 如果文件表现出恶意行为,即使没有任何已知病毒签名,FireEye 也会将其判定为恶意软件并告警。

- 优势: 极大地提高了对零日漏洞利用、无文件攻击和多态/变形恶意软件的检出率。

b) FireEye Endpoint Security (终端级)

随着攻击向终端转移,FireEye 将其动态检测能力延伸到了终端节点。

- 核心思想: 终端平台与沙箱的结合,在终端上同样部署一个轻量级的沙箱环境,对所有在终端上运行的未知文件进行动态分析。

- 关键技术:

- 实时内存分析: 能够扫描终端内存中的恶意代码,即使文件本身没有被落地或执行,也能发现攻击活动,这对于检测无文件攻击(如利用 PowerShell, WMI)至关重要。

- 进程监控与行为关联: 监控进程的创建、父子关系、API 调用等,构建完整的攻击链,它可以检测到

powershell.exe异常加载dll文件,然后该dll连接到外部 IP,这是一个典型的 APT 攻击行为。

- 优势: 提供了比传统防病毒软件更深入的终端可见性和检测能力,能有效绕过传统基于签名的防御。

主动威胁狩猎

这是 FireEye 区别于大多数安全厂商的关键方法论,他们认为,被动的防御总会被攻破,因此必须主动出击,在攻击者造成破坏之前找到他们。

- 方法论: 基于顶尖分析师的经验和海量的威胁情报,构建假设,然后在企业网络数据中寻找证据。

- 工具支撑: FireEye Helix (现 Mandiant Advantage 平台) 提供了强大的数据湖和查询能力,让分析师能够高效地进行狩猎。

- 狩猎场景示例:

- 基于 IOCs 的狩猎: 在全公司网络中搜索与某个 APT 组织相关的邮箱地址、文件哈希或 IP 地址。

- 基于 TTPs 的狩猎: 搜索所有用户账户在非工作时间登录服务器的记录,或者搜索所有服务器上被修改过的计划任务。

- 基于异常的狩猎: 寻找偏离正常基线的行为,一个从未有外联记录的突然开始访问互联网,或者一个数据库服务器突然执行了 PowerShell 脚本。

事件响应与取证:Mandiant 的角色

FireEye 对 APT 领域的巨大影响力,很大程度上归功于其传奇的事件响应团队——Mandiant。

- “数字法医”的声誉: Mandiant 因其详实、专业的 APT 事件响应报告而闻名于世,他们发布的许多报告(如针对 APT1 的报告)都揭示了国家级 APT 组织的运作模式,震惊了业界。

- 服务与技术结合: Mandiant 的专家不仅是顾问,他们也是 FireEye 技术产品的重度用户,他们在一线响应中获得的最新的攻击 TTPs,会迅速反馈给产品研发团队,增强产品的检测能力,这种“从实战中来,到实战中去”的闭环是其技术方法论的精髓。

- 响应流程:

- 遏制: 利用 FireEye 产品定位并隔离受感染的主机。

- 根除: 深入分析攻击路径、持久化机制和后门,彻底清除攻击痕迹。

- 恢复: 帮助客户安全地恢复业务系统。

- 报告: 提供详尽的攻击复盘报告,包括攻击者身份、攻击时间线、利用的漏洞和 TTPs,并提出改进建议。

FireEye APT 技术方法的完整闭环

FireEye 的 APT 对抗方法可以概括为一个动态的、情报驱动的闭环:

- 情报输入: 来自 iSIGHT/Mandiant Intelligence 的高质量 APT 情报是起点。

- 检测与监控:

- 网络层: FireEye Network Security 通过动态沙箱捕获未知威胁。

- 终端层: FireEye Endpoint Security 通过内存和行为分析发现潜伏的攻击。

- 云/SaaS: 保护邮件、Office 365 等云服务。

- 主动狩猎: 安全分析师利用 Helix/Advantage 平台和情报,主动在网络中寻找威胁。

- 告警与响应: 当检测到告警或通过狩猎发现威胁时,触发事件响应流程。

- 深度分析: Mandiant 专家介入,进行深度取证和攻击溯源。

- 情报输出: 分析结果(新的 TTPs, IOCs, 攻击者画像)被反馈到 iSIGHT/Mandiant Intelligence,并更新到安全产品中,形成一个持续进化的防御体系。

FireEye 的技术方法不是简单地卖一个盒子或一个软件,而是提供一种基于威胁情报、专家知识和先进技术平台相结合的、持续对抗 APT 威胁的安全能力。 这种方法虽然成本高昂,但对于那些面临高级、针对性攻击的政府和大型企业来说,是至关重要的。