随着互联网技术的快速发展,网络安全问题日益突出,局域网中的ARP(地址解析协议)攻击因其隐蔽性和危害性成为威胁网络稳定的重要因素,ARP防火墙技术作为一种专门针对ARP攻击的防御手段,通过主动检测、动态防护和策略控制等方式,有效保障了网络通信的真实性和安全性,本文将从ARP攻击原理、ARP防火墙的核心技术、实现方式及发展趋势等方面展开详细研究。

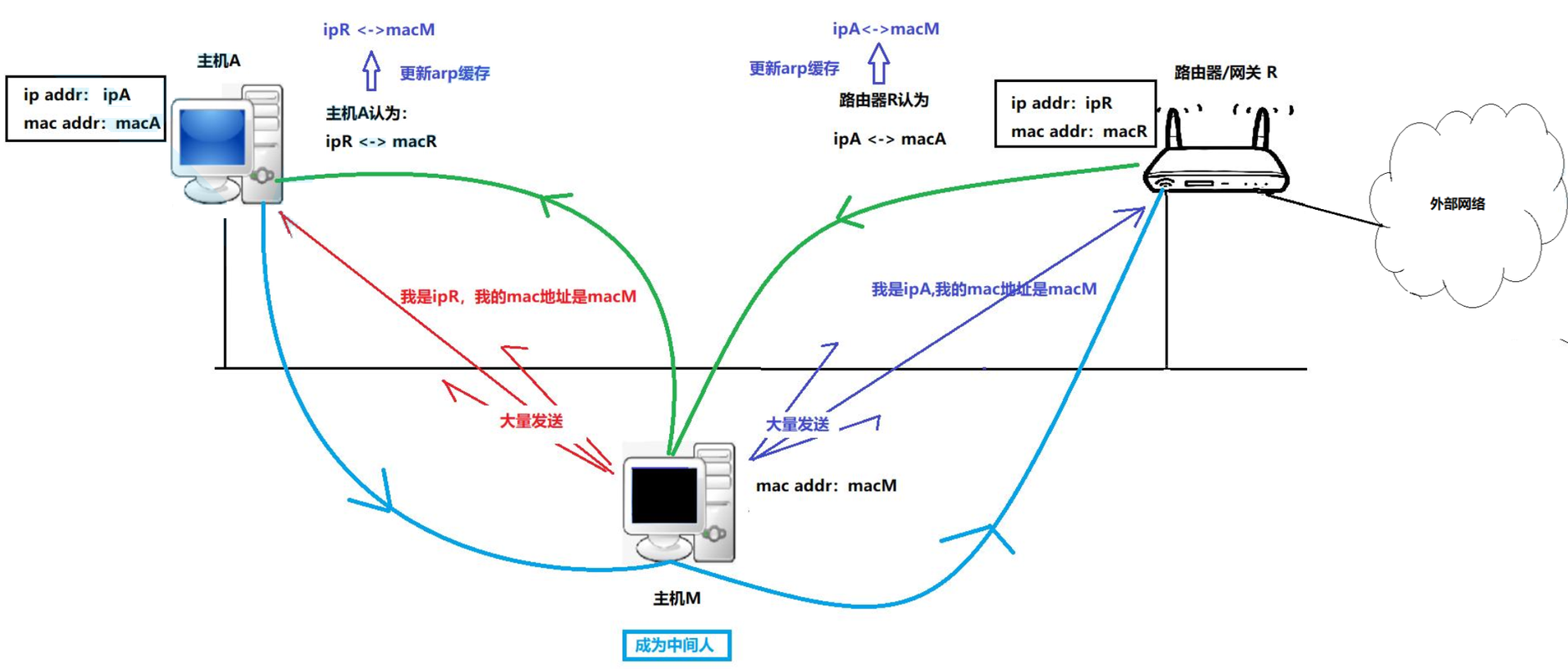

ARP协议是TCP/IP协议簇中的基础协议,负责将IP地址解析为MAC地址,其工作机制依赖于广播请求和单播响应,ARP协议本身缺乏认证机制,攻击者可以轻易发送伪造的ARP应答包,欺骗目标设备更新ARP缓存表,导致通信数据被篡改或中断,常见的ARP攻击包括ARP欺骗(中间人攻击)、ARP泛洪(拒绝服务攻击)等,前者可窃取敏感信息,后者则会使网络瘫痪,针对这些威胁,ARP防火墙技术应运而生,其核心目标是防止非法ARP报文进入网络,确保ARP缓存表的正确性。

ARP防火墙的实现技术主要分为静态绑定、动态检测和主动防御三大类,静态绑定是通过手动配置IP-MAC地址映射关系,建立固定的信任列表,这种方式简单可靠但灵活性较差,难以适应动态网络环境,动态检测则通过实时监控ARP报文特征,如源MAC地址变化频率、IP-MAC匹配合法性等,结合行为分析算法识别异常行为,当检测到同一IP地址对应多个MAC地址,或MAC地址频繁变化时,触发告警并阻断可疑报文,主动防御技术更进一步,通过发送ARP欺骗检测包(如免费ARP)验证网络设备的真实身份,同时定期更新ARP缓存表,防止长期攻击,部分高级ARP防火墙还支持与入侵检测系统(IDS)联动,通过特征库匹配精准识别已知攻击模式。

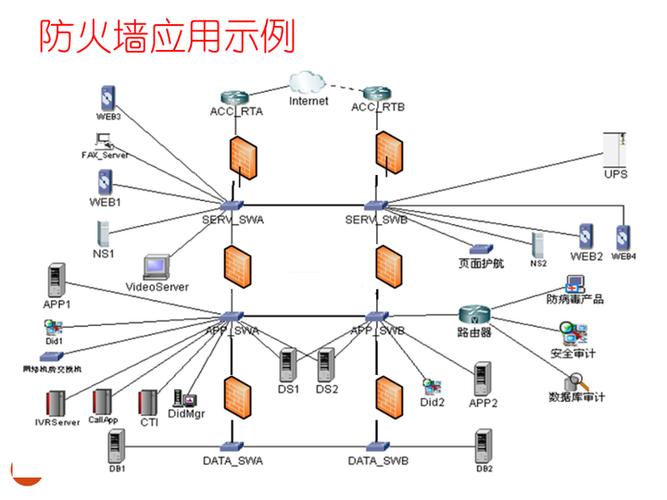

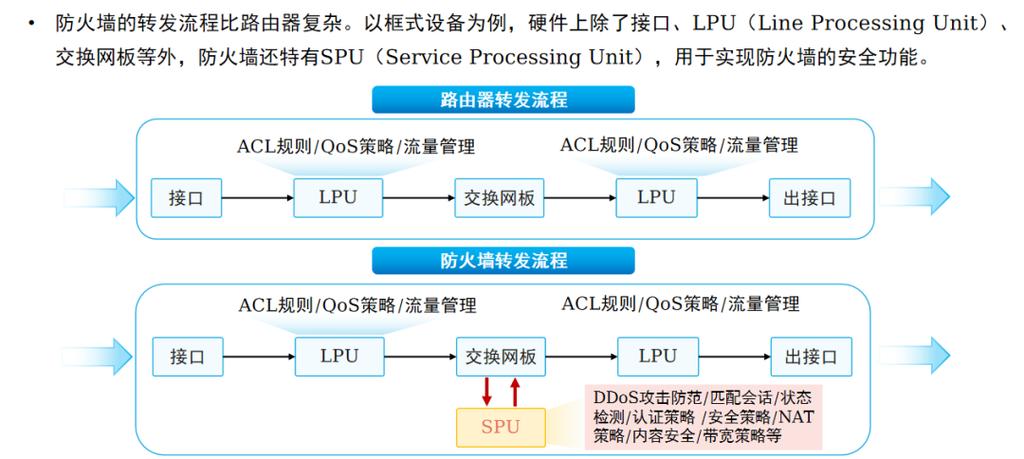

在实际应用中,ARP防火墙的部署方式可分为终端级和网络级两种,终端级ARP防火墙通常以软件形式安装在用户设备上,通过驱动层拦截异常ARP报文,适用于个人用户和小型网络;网络级ARP防火墙则以硬件设备(如路由器、交换机)或虚拟化形态部署在网关位置,通过集中管控策略保护整个局域网,在企业网络中,管理员可在核心交换机上启用ARP防护功能,设置IP-MAC地址绑定范围,并配置动态ARP检测(DAI)端口安全策略,限制非法设备的ARP通信,下表对比了两种部署方式的优缺点:

| 部署方式 | 优点 | 缺点 |

|---|---|---|

| 终端级 | 成本低、部署灵活、适合分散环境 | 管理复杂、依赖终端防护能力 |

| 网络级 | 集中管控、全局防护、效率高 | 需硬件支持、配置复杂 |

ARP防火墙技术将朝着智能化和协同化方向发展,人工智能算法的引入可提升异常检测的准确性,通过机器学习分析历史攻击数据,实现未知攻击的预测和防御;与SDN(软件定义网络)和零信任架构的结合,将使ARP防火墙具备动态策略调整能力,根据网络环境变化自动优化防护规则,随着IPv6的普及,NDP(邻居发现协议)的安全问题逐渐凸显,针对IPv6的邻居发现协议防火墙技术也将成为研究热点。

相关问答FAQs

-

问:ARP防火墙能否完全防御所有ARP攻击?

答:ARP防火墙能有效防御大多数已知ARP攻击,但并非绝对,对于新型或变种攻击,若缺乏对应的特征库或行为模型,可能存在漏报风险,需定期更新防火墙规则,并结合其他安全措施(如加密通信)形成多层防护。 -

问:在大型企业网络中,如何高效部署和管理ARP防火墙?

答:建议采用网络级集中部署方案,在核心交换机和网关设备上启用ARP防护功能,并通过统一管理平台配置策略,结合DHCP Snooping技术动态绑定IP-MAC地址,划分VLAN隔离风险区域,并定期进行安全审计和漏洞扫描,确保防护机制的有效性。