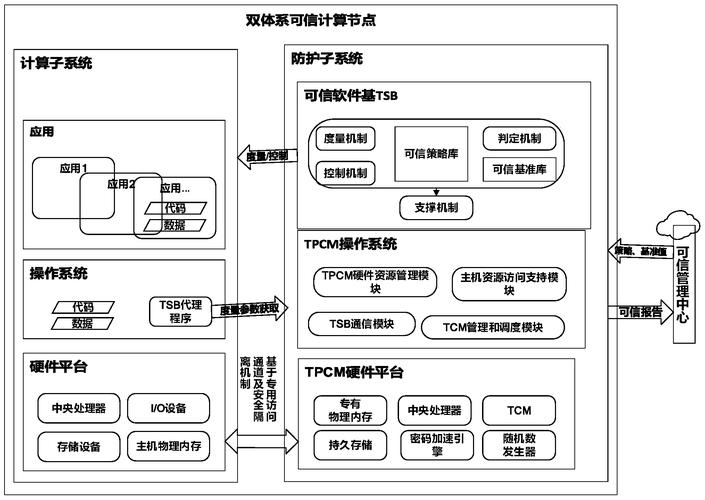

可信计算技术是一种通过硬件与软件协同构建的可信计算环境,确保计算过程的保密性、完整性和可用性,其核心在于建立从硬件到应用的全链路信任机制,其技术原理主要基于可信根、信任链传递和远程证明三大核心要素,可信根是信任的起点,通常由可信平台模块(TPM)实现,TPM是一个独立于主处理器的安全芯片,内置加密引擎、安全存储和随机数生成器,能够密钥生成、加密存储和完整性度量,信任链传递则通过“度量-存储-报告”机制实现,从系统启动阶段(BIOS/UEFI)开始,依次对 bootloader、操作系统内核及应用层进行完整性度量,并将度量值存储在TPM的寄存器中,形成一条完整的信任链,远程证明则允许实体向远程验证者证明其当前状态的可信性,通过TPM生成包含平台配置寄存器(PCR)值的签名,验证者可通过公钥验证签名和PCR值,判断平台是否未被篡改。

在应用层面,可信计算技术已渗透到多个领域,在数据安全领域,可信执行环境(TEE)如Intel SGX、ARM TrustZone通过硬件隔离方式保护敏感数据,即使操作系统被攻击,攻击者也无法访问TEE内的代码和数据,常用于金融支付、医疗数据处理等场景,在云计算安全中,可信计算可实现虚拟机之间的信任隔离,通过远程证明确保云服务商未恶意修改虚拟机配置,同时支持可信数据共享,如跨云平台的数据加密验证,在物联网安全方面,设备身份认证是关键,TPM可为物联网设备提供唯一身份标识和密钥管理,防止设备伪造和数据篡改,结合区块链技术可实现设备可信接入和数据溯源,在工业控制系统中,可信计算能保障控制指令的完整性和真实性,防止恶意代码篡改生产流程,确保工业安全。

可信计算技术的实施需解决硬件兼容性、性能开销和标准化等问题,不同厂商的TPM芯片可能存在差异,需建立统一标准;信任链传递过程中的度量计算会增加系统启动时间,需优化算法;远程证明的通信协议需兼顾安全性与效率,随着人工智能和边缘计算的发展,可信计算将与AI安全模型结合,实现智能系统的可信决策,同时在边缘设备上轻量化部署,保障边缘节点的可信性。

相关问答FAQs

Q1:可信计算与传统加密技术有何区别?

A1:传统加密技术主要关注数据的传输加密和存储加密,确保数据保密性,但无法验证计算过程是否可信,可信计算则通过硬件根信任和信任链机制,确保从硬件到软件的全流程可信,不仅能保护数据,还能验证计算环境的完整性和执行过程的合法性,实现“可信计算环境+数据加密”的双重保障。

Q2:可信计算技术是否会影响系统性能?

A2:可信计算技术会带来一定的性能开销,主要体现在信任链传递的度量计算和远程证明的加密验证过程中,系统启动阶段对每个组件的完整性度量会增加启动时间(通常增加几秒到十几秒),远程证明的通信延迟也会影响实时性,但通过硬件加速(如TPM的专用加密引擎)和算法优化(如轻量级度量算法),这种开销已大幅降低,在大多数应用场景中可接受,且对核心业务性能影响较小。