dm-verity技术是一种由谷歌主导开发并广泛应用于Android系统的数据完整性验证技术,其核心目的是确保存储设备(如内部存储或SD卡)上的数据在读取过程中未被恶意篡改,该技术通过在数据写入时生成根哈希值,并在数据读取时实时验证数据完整性,从而构建一个从存储介质到系统内核的信任链,有效抵御恶意软件、物理攻击或固件篡改对数据完整性的威胁。

dm-verity的工作原理基于Linux内核的设备映射器(Device Mapper)框架,通过创建一个虚拟块设备来实现透明的数据验证,在数据写入阶段,系统会对存储设备上的每个数据块计算哈希值,并采用Merkle树结构将这些哈希值组织成层级化的验证树,Merkle树的根节点即根哈希值会被安全存储在受信任的区域(如系统分区或硬件安全模块),当系统启动后,dm-verity模块会挂载该存储设备,并在每次读取数据块时,同时读取对应的哈希值,并通过预先计算的哈希链验证数据块的完整性,若验证失败,系统会立即拒绝访问该数据块,并可能触发安全机制(如强制重启或锁定设备),从而防止篡改后的数据被加载到内存中。

从技术实现细节来看,dm-verity的关键特性包括:它采用只读模式运行,一旦数据被写入并生成哈希树,任何对存储介质的直接修改都会导致验证失败,这从根本上杜绝了恶意篡改的可能性,验证过程对上层应用完全透明,用户无需主动干预,系统在后台自动完成所有验证操作,不影响正常使用体验,dm-verity支持哈希算法的灵活配置,如SHA-256、SHA-512等,可根据安全需求选择不同的哈希强度,在实际部署中,Android系统通常将根哈希值硬编码在系统镜像的verity签名分区中,确保即使在存储介质被物理替换的情况下,验证机制依然有效。

dm-verity技术的应用场景主要集中在移动设备和嵌入式系统中,在Android系统中,它被用于保护启动分区(如boot、system分区)和用户数据分区,防止恶意软件通过篡改系统文件获取root权限或植入后门,对于企业级应用,dm-verity可保障设备管理(MDM)策略下的数据安全,防止用户通过非官方渠道修改系统配置,在物联网领域,该技术可确保固件更新包的完整性,避免设备被恶意固件“刷砖”,dm-verity还可与硬件级安全模块(如TPM)结合,实现更高层级的信任链验证,抵御物理攻击(如冷启动攻击)。

尽管dm-verity在数据完整性保护方面表现出色,但其也存在一定局限性,由于验证过程需要额外的哈希计算和I/O操作,可能会对存储性能产生轻微影响,尤其是在低性能设备上,该技术仅验证数据完整性,不提供数据加密功能,若需保护数据 confidentiality,需与加密技术(如dm-crypt)配合使用,一旦根哈希值泄露,攻击者可能通过替换哈希树绕过验证,因此确保根哈希值的安全存储至关重要。

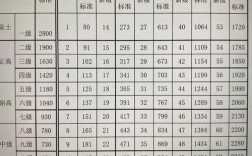

| 特性 | 说明 |

|---|---|

| 验证机制 | 基于Merkle树结构,实时验证数据块哈希值,确保存储数据未被篡改。 |

| 运行模式 | 只读模式,禁止直接修改受保护数据,任何篡改都会导致验证失败。 |

| 透明性 | 对上层应用完全透明,无需用户干预,后台自动完成验证。 |

| 哈希算法 | 支持SHA-256、SHA-512等多种算法,可根据安全需求灵活配置。 |

| 信任根 | 根哈希值存储在受信任区域(如系统分区),确保验证链的起点安全。 |

相关问答FAQs:

Q1: dm-verity能否防止数据被物理删除或损坏?

A1: 不能,dm-技术仅验证数据的完整性,确保数据未被篡改,但不具备数据恢复或防物理损坏的能力,若存储介质发生物理损坏(如闪存芯片故障),数据仍可能丢失,此时需结合备份机制或冗余存储方案来保障数据可用性。

Q2: 使用dm-verity后,是否可以正常进行系统更新或OTA升级?

A2: 可以,系统更新或OTA升级过程中,更新包会经过签名验证,确保其来源可信,更新时,系统会重新生成新的哈希树并替换原有的根哈希值,整个过程在受控环境下完成,不会影响dm-verity的正常运行,但非官方渠道的刷机操作可能会破坏验证机制,导致系统无法启动。