计算机网络安全技术研究是保障信息时代数据安全、系统稳定运行的核心领域,随着互联网技术的飞速发展和数字化转型的深入推进,网络攻击手段日益复杂多样,安全威胁从传统的病毒、木马演变为高级持续性威胁(APT)、勒索软件、零日漏洞等新型风险,促使网络安全技术不断迭代升级,当前,网络安全技术研究主要围绕防御体系构建、主动威胁检测、数据安全保护及合规管理等多个维度展开,形成了一套涵盖技术、管理、法律的综合防护体系。

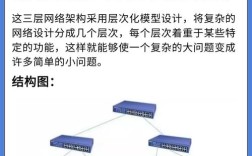

在防御技术层面,传统的边界防护机制持续演进,下一代防火墙(NGFW)通过深度包检测(DPI)和应用识别技术,实现了对网络流量的精细化管控,有效阻断恶意应用和异常访问,入侵检测系统(IDS)与入侵防御系统(IPS)的协同工作,能够实时监测网络中的异常行为并自动响应,例如通过特征匹配和机器学习算法识别SQL注入、跨站脚本(XSS)等常见攻击,零信任架构(Zero Trust)成为近年来研究热点,其核心原则为“永不信任,始终验证”,通过微隔离、多因素认证(MFA)和持续动态评估,构建无边界的网络安全模型,尤其适用于云计算和移动办公场景。

威胁检测与响应技术正向智能化、自动化方向发展,安全信息和事件管理(SIEM)系统通过整合多源日志数据,利用关联分析引擎实现安全事件的集中化监控,而人工智能与机器学习的融入则显著提升了检测效率,基于深度学习的异常流量检测模型,可通过分析历史数据基线,精准识别DDoS攻击中的微小流量波动;自然语言处理(NLP)技术被应用于安全情报分析,自动从暗网、黑客论坛中挖掘潜在威胁线索,安全编排自动化与响应(SOAR)平台的出现,进一步缩短了响应时间,通过预设剧本自动执行隔离受感染主机、封禁恶意IP等操作,将平均响应时间从小时级降至分钟级。

数据安全技术研究聚焦于全生命周期保护,加密技术从对称加密(如AES)向非对称加密(如ECC)发展,量子加密算法(如BB84协议)成为抵御未来量子计算威胁的前沿方向,数据库审计技术通过记录数据操作日志,实现对敏感查询、非法访问的追溯,而数据脱敏技术则在测试、分析场景中通过替换、遮蔽等方式保护隐私数据,区块链技术的应用为数据完整性提供了新思路,通过分布式账本和哈希校验,确保数据在传输和存储过程中不被篡改。

云计算环境下的安全技术研究面临虚拟化安全、容器安全等新挑战,虚拟机逃逸漏洞、容器镜像污染等问题促使安全边界向虚拟层延伸,分布式防火墙、虚拟化入侵检测系统应运而生,软件定义边界(SDP)技术通过控制平面与数据平面分离,实现了云资源的按需隐藏,降低了攻击面,DevSecOps理念的推广将安全左移,在代码开发阶段集成静态应用安全测试(SAST)和动态应用安全测试(DAST),从源头减少安全漏洞。

网络安全技术研究将呈现以下趋势:一是AI与攻防技术的深度融合,一方面AI提升防御智能化水平,另一方面攻击者可能利用AI生成更逼真的钓鱼邮件或漏洞利用代码;二是5G、物联网(IoT)设备的爆发式增长将扩大攻击面,轻量化安全协议和边缘计算安全成为研究重点;三是数据安全法、个人信息保护法等合规要求的落地,推动隐私计算(如联邦学习、安全多方计算)技术快速发展,实现“数据可用不可见”,跨领域协同防御、威胁情报共享机制的完善,以及内生安全理念的普及,将共同构建更加主动、动态的网络安全防护体系。

| 技术类别 | 核心技术 | 应用场景 | 发展趋势 |

|---|---|---|---|

| 边界防护 | 下一代防火墙、零信任架构 | 企业网络边界、云环境 | 微隔离、持续验证 |

| 威胁检测与响应 | SIEM、AI异常检测、SOAR | 安全运营中心(SOC) | 自动化响应、威胁情报联动 |

| 数据安全 | 加密技术、数据脱敏、区块链 | 数据库、云存储、跨机构共享 | 量子加密、隐私计算 |

| 云与虚拟化安全 | SDP、容器安全、DevSecOps | 云平台、容器化应用 | 安全左移、虚拟化深度防护 |

相关问答FAQs

Q1:什么是零信任架构,它与传统网络安全模型的主要区别是什么?

A:零信任架构(Zero Trust)是一种“永不信任,始终验证”的安全理念,核心是取消默认信任内网用户的特权,对所有访问请求(无论内外网)进行严格的身份验证、设备授权和安全检查,传统网络安全模型基于“边界防护”思想,通过防火墙划分内外网,默认信任内网用户,而零信任架构认为网络边界模糊化,任何访问都需动态评估风险,适用于云时代远程办公、BYOD(自带设备办公)等场景,能有效防范横向移动攻击。

Q2:人工智能在网络安全中的具体应用有哪些?面临哪些挑战?

A:人工智能在网络安全中的应用主要包括:1)威胁检测:通过机器学习分析网络流量、日志数据,识别异常行为和未知攻击;2)恶意代码分析:利用静态特征提取和动态行为模拟,自动识别病毒、勒索软件;3)安全运营自动化:通过NLP处理安全情报,辅助生成事件响应剧本,挑战主要包括:对抗性攻击(攻击者通过微小扰动绕过AI检测)、数据隐私问题(训练数据需包含敏感信息)、模型泛化能力不足(面对新型攻击时误报率较高)等。