TrustZone技术是由ARM公司提出的一种硬件级安全扩展技术,旨在为嵌入式系统和移动设备提供可信执行环境(TEE)与正常执行环境(REE)之间的隔离保护,其核心目标是通过硬件级别的安全机制,确保关键数据和代码的安全性,防止恶意软件或攻击者窃取敏感信息或篡改系统功能,TrustZone技术的实现依赖于系统架构中的多个组件协同工作,包括安全与非安全世界的划分、安全监控模式(Secure Monitor Mode)以及专用硬件模块等,这些特性共同构建了一个多层次的安全防护体系。

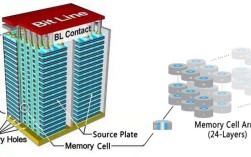

在技术架构层面,TrustZone通过重新定义处理器的工作模式来实现安全隔离,ARM处理器支持两种主要执行环境:安全世界(Secure World)和非安全世界(Normal World),安全世界运行在具有更高权限的特权模式下,可访问所有系统资源,包括安全存储器、加密引擎和信任根(Root of Trust)等硬件模块;而非安全世界则运行在普通用户模式,仅能访问非安全资源,两种世界之间的切换通过特定的指令触发,如SMC(Secure Monitor Call),该指令会暂停当前非安全世界的执行,转而进入安全监控模式,由安全监控模块负责验证请求的合法性并执行相应的安全操作,这种硬件级别的隔离机制确保了即使非安全世界被完全攻破,攻击者也无法直接访问安全世界的资源,从而有效防止了权限提升攻击。

TrustZone技术的安全特性还体现在对数据和代码的完整性与机密性保护上,在硬件层面,TrustZone支持安全存储器区域,这些区域只能被安全世界的代码访问,非安全世界的请求必须通过严格的安全监控模块验证,TrustZone还提供了加密引擎的硬件级支持,如AES、RSA等加密算法的加速,确保敏感数据在存储和传输过程中始终处于加密状态,对于代码执行,TrustZone引入了安全启动机制,从设备上电那一刻起就通过信任根验证系统镜像的完整性,确保只有经过签名的固件才能加载和执行,从而防止恶意代码在启动阶段植入,这些特性共同构成了一个从硬件到软件的完整安全链条,有效抵御了各类常见攻击,如固件篡改、侧信道攻击和中间人攻击等。

为了实现灵活的安全策略管理,TrustZone技术提供了丰富的软件接口和安全服务框架,在安全世界中,可以运行轻量级操作系统(如OP-TEE)或安全服务库,为上层应用提供加密服务、密钥管理、身份认证等功能,而非安全世界则可以运行通用操作系统(如Android或Linux),通过安全监控模块调用安全世界的服务,这种架构设计既保证了安全性,又不会对系统的性能和兼容性造成显著影响,在移动支付场景中,非安全世界的支付应用可以通过SMC指令调用安全世界的加密模块完成交易签名,而用户的支付密钥始终存储在安全存储器中,不会被非安全世界访问,TrustZone还支持虚拟化扩展,允许在单个安全世界中运行多个安全实例,进一步提升了系统的安全性和灵活性。

TrustZone技术的应用场景广泛,涵盖了移动支付、物联网、工业控制等多个领域,在智能手机中,TrustZone用于保护指纹识别、人脸识别等生物特征数据,以及移动支付相关的密钥和交易信息,在物联网设备中,TrustZone可以确保固件更新过程的安全性,防止恶意固件被植入,在工业控制系统中,TrustZone能够保护关键的控制算法和通信协议,防止未授权的访问和篡改,以下表格总结了TrustZone技术在不同应用场景中的具体功能:

| 应用场景 | 主要功能 | 安全机制 |

|---|---|---|

| 移动支付 | 保护支付密钥、交易签名、生物特征数据 | 安全存储器、加密引擎、安全启动 |

| 物联网设备 | 固件完整性验证、安全OTA更新、设备身份认证 | 信任根、安全监控模式、数字签名验证 |

| 工业控制 | 保护控制算法、通信加密、访问权限管理 | 硬件隔离、安全服务调用、多实例隔离 |

| 汽车电子 | 车辆密钥管理、OTA更新安全、驾驶数据保护 | 安全启动、加密存储、可信执行环境 |

尽管TrustZone技术提供了强大的安全防护,但其实现和部署仍面临一些挑战,安全世界的代码需要经过严格的安全审计,以避免自身存在漏洞被攻击者利用,安全监控模块的设计必须确保所有非安全世界的请求都经过合法验证,否则可能成为攻击的跳板,TrustZone的安全性还依赖于硬件实现的可靠性,如果硬件存在设计缺陷,可能会影响整体安全防护效果,在实际应用中,需要结合软件加固、安全审计和硬件优化等多种手段,才能充分发挥TrustZone技术的安全优势。

相关问答FAQs:

-

TrustZone技术与传统的软件安全方案有何区别?

TrustZone技术的核心区别在于其硬件级别的安全隔离,传统的软件安全方案(如沙箱或访问控制列表)依赖于操作系统或应用程序的软件实现,容易受到权限提升攻击或内核漏洞的影响,而TrustZone通过硬件划分安全与非安全世界,即使非安全世界被完全攻破,攻击者也无法直接访问安全世界的资源,从而提供了更根本的安全保障,TrustZone还支持硬件加速的加密和信任根验证,进一步提升了安全性能和可靠性。 -

如何确保TrustZone安全世界的代码安全性?

确保TrustZone安全世界的代码安全性需要从多个层面入手,采用轻量级且经过严格安全审计的安全操作系统(如OP-TEE),减少攻击面,对安全世界的代码进行模块化设计,限制每个模块的权限,遵循最小权限原则,通过硬件加密和数字签名技术确保代码在传输和存储过程中的完整性,防止篡改,定期进行安全测试和漏洞扫描,及时修复发现的安全问题,同时建立安全更新机制,确保安全世界的代码能够抵御最新的攻击手段。 (图片来源网络,侵删)

(图片来源网络,侵删)